Qu'est-ce que GrayKey? Un outil qui casse le cryptage et les mots de passe de l'iPhone

Added 2018-07-03

Cependant, l'iPhone n'est plus le bastion de la sécurité qu'il était. Les organismes américains chargés de l'application de la loi utilisent un outil peu coûteux pour contourner le cryptage iPhone, réduisant considérablement la confidentialité des données tout en portant atteinte à la sécurité.

Voici un aperçu plus complet du nouvel outil GrayKey: ce qu’il fait, pourquoi il est dangereux et pourquoi Apple s’inquiète à ce sujet.

Apple contre le FBI

Avant d’examiner GrayKey, un peu de contexte pour le chiffrement de l’iPhone et pour tenter de le déchiffrer.

La société de sécurité israélienne Cellebrite a finalement trouvé un moyen de contourner les mécanismes de sécurité d’Apple en utilisant une vulnérabilité précédemment inconnue. Et il n'y avait rien de remarquable au téléphone. Notez également qu’à l’époque, le service Cellebrite coûtait 5 000 dollars par appareil et que le téléphone devait être envoyé à leur installation sécurisée.

Flash forward to 2017. Une société connue sous le nom de Grayshift apparaît sur le marché et vend son nouveau produit: GrayKey. L'objectif de GrayKey n'était pas clair jusqu'à ce que Thomas Fox-Brewster a révélé l'appareil dans Forbes Exclusive, comprenant plusieurs images et un aperçu de ce que fait le débloqueur GrayKey pour iPhone.

Le débloceur iPhone GrayKey

Voici ce que l'on sait sur le débloqueur GrayKey pour iPhone jusqu'à présent.

Le périphérique GrayKey est lui-même une petite boîte grise mesurant quatre pouces de profondeur sur deux pouces de hauteur. La boîte est livrée avec deux câbles Lightning sortant de l’avant pour connecter deux iPhones à la fois.

Un iPhone se connecte au périphérique GrayKey pendant environ deux minutes, après quoi ils sont déconnectés mais pas encore fissurés. La durée réelle du processus de craquage varie en fonction de la force du mot de passe.

Un code d'authentification facile prend environ deux heures à craquer via la force brute, tandis que des codes plus difficiles (six chiffres) peuvent prendre trois jours ou plus. La documentation de GrayKey, également vue par Malwarebytes, ne mentionne pas les temps de craquage pour les combinaisons plus longues.

GrayKey télécharge tout l'iPhone

Le système de déverrouillage affiche le code d'accès de l'appareil, mais il télécharge également l'intégralité du système de fichiers de l'iPhone sur l'appareil GrayKey. La GrayKey se connecte ensuite à une interface Web où elle est disponible pour l'analyse.

L'image ci-dessous montre les résultats d'un iPhone X fissuré. Notez le «code d'accès détecté», la toute récente «version logicielle», les «sauvegardes iTunes» et le «système de fichiers complet» disponibles au téléchargement (y compris le hachage SHA256).

GrayKey coûte beaucoup d'argent

Le déverrouillage iPhone de GreyKey a deux versions différentes.

Le premier modèle coûte 15 000 $ et nécessite une connexion Internet pour fonctionner. Dans ce cas, l’appareil est connecté à son réseau d’installation initial pour s’assurer que la GrayKey n’est pas facilement transférée. D'autres rapports affirment que le modèle de connexion Internet persistante n'autorise également que 300 déverrouillages, soit 50 USD par iPhone.

Le second modèle coûte 30 000 USD et fonctionne hors ligne, sans limitation apparente du nombre d'utilisations du périphérique GrayKey. L’appareil fonctionnera vraisemblablement jusqu’à ce qu’Apple comprenne enfin la vulnérabilité et la corrige.

Quels organismes d'application de la loi ont une GrayKey?

Même s’il s’agit là d’énormes sommes d’argent, les budgets des organismes d’application de la loi s’allongeront facilement (ou miraculeusement, selon les organismes) pour obtenir un outil qui crée une toute nouvelle avenue d’information. Surtout une auparavant impossible à obtenir pour de nombreuses agences, du moins dans une capacité apparemment si simple.

Un en cours Carte mère L'enquête a révélé que plusieurs types d'agences avaient déjà acheté une GrayKey:

- Police locale: La police du comté de Miami-Dade a indiqué qu'elle aurait peut-être acheté un appareil GrayKey.

- Police régionale: le Police d'État du Maryland et Police d'état d'Indiana ont publié des formulaires d'achat pour les périphériques GrayKey.

- Police de la ville: Les documents indiquent également que le Service de police métropolitain d'Indianapolis a reçu une citation de Grayshift concernant les périphériques GrayKey.

- Service secret: Emails montrent L’agence envisage d’acheter six périphériques GrayKey.

- Département d'Etat: Le Bureau de la sécurité diplomatique du département d’État a acheté un article de 15 000 USD à Grayshift en mars 2018, selon registres des marchés publics.

- BRIGADE DES STUPÉFIANTS: Agence de lutte antidrogue a publié un document intitulé Sources Sought pour un périphérique GrayKey hors ligne.

- FBI: Les archives en ligne des marchés publics montrent que le FBI cherche à acheter six périphériques GrayKey.

Si GrayKey de Greyshift continue de fournir aux autorités des données iPhone jusque-là impossibles à obtenir, vous verrez probablement également plus de formulaires d’achat.

L’IRS est désormais un client GrayShift - 15 000 USD d’achat du kit du pirate iPhone https://t.co/lWDLQscSHY

- Thomas Fox-Brewster (@ iblametom) 23 juin 2018

Que fait Apple pour arrêter GrayKey?

Comme vous pouvez l’imaginer, Apple n’est pas ravi de la violation publique de la sécurité de l’iPhone. Et pas seulement le vieil iPhone, nous parlons d’appareils haut de gamme exécutant certaines des dernières versions d’iOS. Apple ne va pas attendre que Grayshift laisse la vulnérabilité ouverte.

"Nous renforçons constamment les protections de sécurité de chaque produit Apple pour aider les clients à se défendre contre les pirates informatiques, les voleurs d'identité et les intrusions dans leurs données personnelles", a déclaré un porte-parole d'Apple à Reuters. "Nous avons le plus grand respect pour les forces de l'ordre et nous ne concevons pas nos améliorations en matière de sécurité pour contrecarrer leurs efforts pour faire leur travail."

iOS 12 rendra les attaques par force brute par port Lightning inutiles en désactivant l'accès via cet itinéraire après seulement une heure. Le nouveau mode USB restreint interrompt toute communication de données à partir d'un périphérique nouvellement connecté après cette période de 60 minutes, rendant ainsi la GrayKey inutilisable. Les paramètres actuels du mode restreint USB ont une limite de temps d'une semaine, ce qui laisse aux autorités une longue période pour espérer que le mot de passe soit brutal.

Comment vous protéger contre GrayKey?

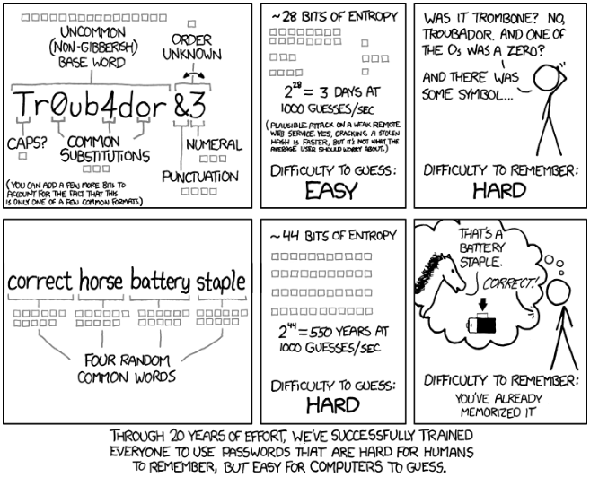

Compte tenu de la mise à jour entrante vers iOS 12 et de l'introduction de restrictions en mode restreint USB, vous ne pouvez faire qu'une seule chose à présent: mettez à jour vos codes d'authentification. Vous devez toujours utiliser au moins huit chiffres pour protéger votre téléphone. Sinon, pour encombrer réellement la sécurité de votre iPhone, utilisez une phrase secrète plus longue.

La zone grise en cours de GrayKey

À l'heure actuelle, les organismes d'application de la loi détiennent les cartes. Dans un sens, au moins. Un iPhone avec une sécurité faible est vulnérable. Cependant, cette situation risque de ne pas durer très longtemps, à moins que Grayshift ne cesse de rechercher des vulnérabilités et des solutions de contournement pour les correctifs de sécurité pour iPhone d’Apple. De plus, la GrayKey n’est pas sans précédent.

L'IP-Box était un appareil similaire pouvant accéder aux informations des iPhones verrouillés exécutant des versions iOS plus anciennes. Sa fonctionnalité a cessé avec la mise à jour iOS 8.2 mais a donné naissance à l'IP-Box 2. L'IP-Box 2 est toujours largement disponible, mais nécessite de savoir comment retirer les puces de circuit intégré pour les insérer dans l'appareil.

Il y a aussi d'autres implications. L'iPhone est-il vulnérable de manière permanente une fois la fissuration du mot de passe terminée? Le propriétaire de l'iPhone peut-il utiliser son téléphone normalement, ou devra-t-il être remplacé?

Et enfin, comment les autorités devraient-elles décider quand utiliser leur périphérique GrayKey? Je veux dire, existe-t-il un protocole défini qui régit la fissuration du mot de passe du périphérique à l'aide d'un outil tiers? Ont-ils besoin d'un affidavit, d'une suspicion raisonnable, etc.?

Les implications en cours et le débat entourant la fissuration du mot de passe de l'iPhone à l'aide d'un périphérique GrayKey se poursuivront. Je suis sûr que la majorité des lecteurs attendent des forces de l’ordre que celles-ci fassent tout ce qui est en leur pouvoir pour protéger les victimes. Si la fissuration du mot de passe devient un principe fondamental de la sécurité civique, avez-vous confiance dans le fait que les autorités exercent ce pouvoir au bon moment?